Cadenas de bloques y aplicaciones

Así trabajan los detectives de robos de criptomonedas en 'blockchain'

A pesar de sus ventajas, las cadenas de bloques se han convertido en un vehículo ideal para varios tipos de delitos digitales. Para combatirlo, ha nacido una nueva generación de investigadores que desarrollan tecnologías capaces de rastrear e identificar a estos criptodelincuentes

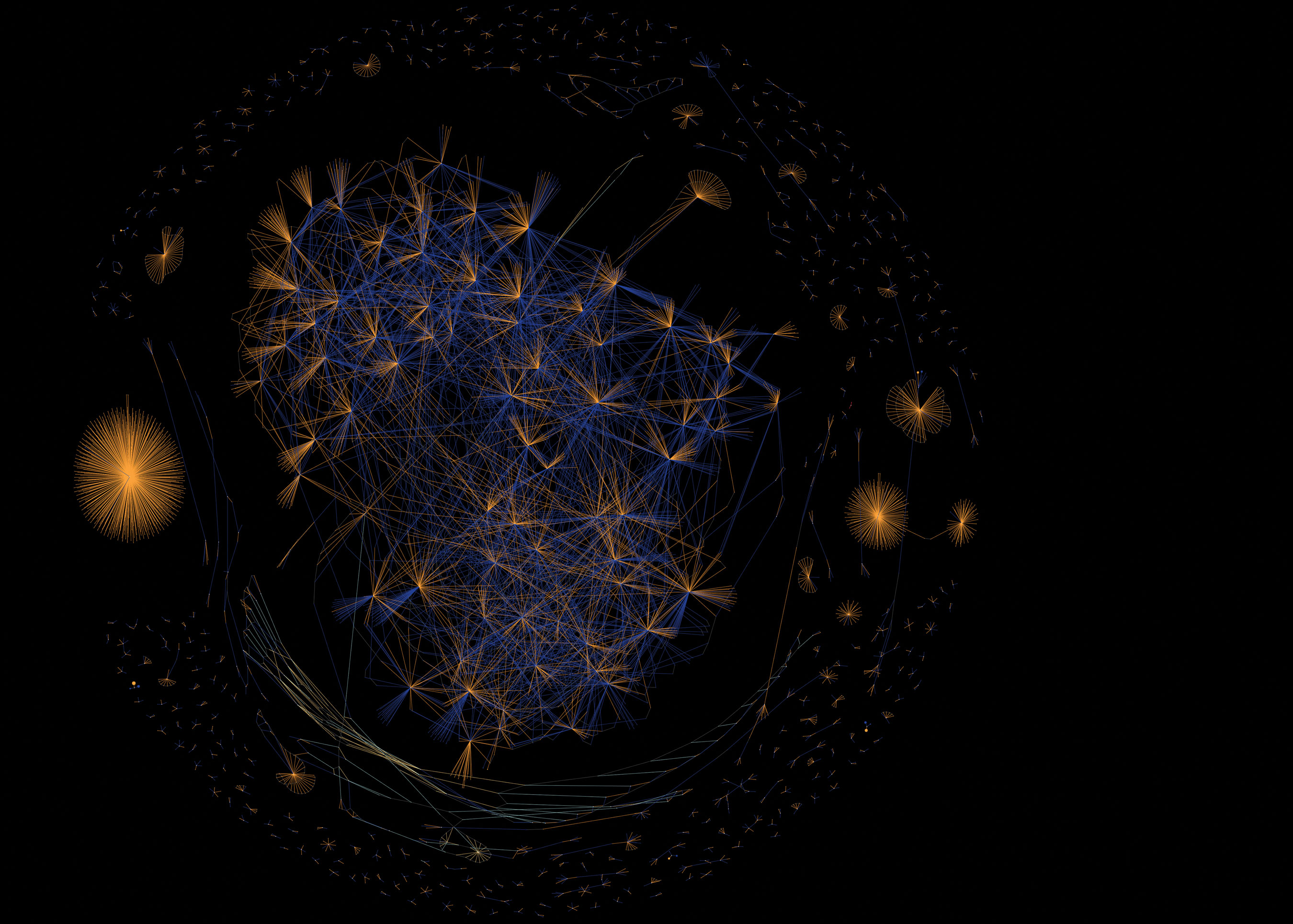

Una serie de formas puntiagudas amarillas y azules comienzan a llenar una pantalla que se extiende por toda la pared de un laboratorio del Imperial Collegue de Londres (Reino Unido). Las formas emergen del vacío a medida que la proyección baila y vibra. La visualización es hipnótica y confusa, pero cobra sentido cuando uno se da cuenta de lo que está viendo. Estoy contemplando cómo crece la cadena de bloques (o blockchain) de Bitcoin.

Aparece un círculo azul de forma desigual, y el investigador del laboratorio William Knottenbelt comenta: "Aquí vemos a alguien entrando en Bitcoin y, después, utilizando la criptomoneda para pagar a miles de personas". A continuación, señala un curioso grupo de formas y dice: "Así que esto podría ser un grupo de mineros que paga recompensas a las personas que han contribuido a encontrar algunos bloques".

"Ah, esta estructura es interesante", señala Knottenbelt. Aparecen varios círculos azules, más pagos a cuentas múltiples, pero están unidos por un entramado de líneas amarillas. Parece como si alguien garabateara en la pantalla con un rotulador. Lo que Knottenbelt acaba de señalar podría ser la primera señal de un criminal sofisticado en acción.

Estamos ante una nueva industria nacida para ayudar a combatir el cibercrimen de las criptomonedas (o criptocrimen). Nuevas herramientas forenses están permitiendo a las autoridades seguir el dinero a través de redes de criptomonedas, ya que estas estructuras han resultado ser mucho menos privadas de lo que sus fundadores esperaban (ver Las identidades de los usuarios de Bitcoin podrían salir al descubierto). Igual que las cámaras de circuito cerrado convertían a los ladrones de bancos en sujetos fáciles de encontrar, los investigadores esperan que sus avances puedan convertir a los ladrones anónimos en delincuentes conocidos para que el mundo de las criptomonedas sea un lugar seguro para el cliente medio.

Las oportunidades en el criptocrimen

Si alguien quiere cometer un delito, las criptomonedas ofrecen muchas ventajas. El único vínculo del usuario con una cuenta en Bitcoin, Ethereum, NEM o cualquier blockchain, es una dirección. En general, se trata de una cadena aleatoria de letras y números. Usted puede tener tantas direcciones como desee y, en principio, no hay una forma obvia de rastrearlas para identificar a sus propietarios. Además, el dinero en estas cuentas se puede transferir sin intermediarios a través de fronteras internacionales. Es tan fácil como enviar un correo electrónico.

"En lugar de quedar en un oscuro aparcamiento para hacer entrega de un maletín con dinero, se puede cometer un delito mientras desde una terraza en Mónaco frente a un ordenador portátil", dice el periodista de investigación Jeffrey Robinson, que también es autor de 30 libros sobre delitos financieros, incluido BitCon: The Naked Truth about Bitcoin.

Foto: El investigador del Imprerial Collegue de Londres William Knottenbelt dice: "No creo que prohibir algo sea de mucha ayuda". Crédito: Thomas Angus.

Los delincuentes astutos están adoptando las nuevas oportunidades que ofrece la tecnología. Un estudio de 2018 realizado por Elliptic, una start-up de análisis de blockchain, y el Centro de Sanciones y Finanzas Ilícitas, un think tank estadounidense, ha descubierto que el número de operaciones ilegales a gran escala en la cadena de bloques de Bitcoin se ha multiplicado por cinco entre 2013 y 2016. Al analizar el historial de más de 500.000 bitcoins, los investigadores identificaron 102 entidades criminales (incluidos mercados en la dark web (red oscura), esquemas Ponzi y atacantes de ransomware) y demostraron que muchas de las monedas que analizaron podían vincularse a estas actividades ilegales.

El 95 % de todas las monedas blanqueadas rastreadas por el estudio provenían de solo nueve mercados de la red oscura, como Silk Road, Silk Road 2.0, Agora y AlphaBay. Se trata de famosos bazares online donde una persona puede comprar productos prohibidos (como drogas y armas) y pagar servicios como la prostitución o el asesinato a sueldo. "Pero en la dark web también se puede comprar asesoramiento legal. Hay abogados dispuestos a cobrar en bitcoins para dar consejos a los criptodelincuentes para evitar que les atrapen en Bitcoin", explica Robinson.

También están surgiendo otros tipos de crimen organizado. Los hackers han adoptado a Bitcoin como su mejor opción para los ataques de ransomware. Dichos ataques se dispararon en 2016, cuando casi el 16 % de las monedas resultaron estar contaminadas y vinculadas a brotes de malware como Locky. La tendencia continuó en 2017 con WannaCry y NotPetya, que secuestraron sistemas informáticos de hospitales y empresas de todo el mundo. En marzo de este año, los sistemas del Gobierno municipal en Atlanta (EE. UU.) quedaron inutilizados por un ataque ransomware cuyos perpetradores exigían unos 43.000 euros en bitcoins (ver Un hospital recurre al papel y al fax al verse paralizado por un ciberataque 'ransomware').

El criptocrimen también está llegando al mundo físico. En los últimos meses se ha producido una oleada de atracos en el mundo real en los que las víctimas se vieron obligadas a entregar detalles de sus cuentas a punta de navaja. "Hemos llegado a un punto en el que si usted tiene un montón de criptomonedas está en peligro físico", alerta Knottenbelt.

Dado que cada transacción de Bitcoin se registra en un libro contable público descentralizado, es posible rastrear el dinero obtenido ilegalmente. Cualquiera puede descargar todo el historial de las transacciones de Bitcoin (que actualmente pesa alrededor de 160 gigabytes) para examinarlo, o utilizar un sitio web como Blockchain.info o Block Explorer para verificarlo en un navegador.

Este ha sido el tipo de análisis que ayudó a desentrañar un gran atraco. En 2014, Mt. Gox, que en aquel momento era la mayor casa de cambio de Bitcoin del mundo, fue pirateada por ladrones que robaron 850.000 bitcoins. Estos bitcoins llegarían a alcanzar un valor de más de 380 millones de euros.

Como Mt. Gox cayó en bancarrota, sus fideicomisarios contrataron a un equipo forense para ayudar a localizar las criptomonedas robadas. Los investigadores se encontraron ante un desastre. "Mt. Gox no sabía cuántos bitcoins debía a cada persona ni cuántos tenía realmente hasta que descubrió que simplemente ya no los tenía", explica el director de la investigación, Jonathan Levin. Levin y su equipo lograron rastrear los fondos hasta una casa de cambio llamada BTC-e, donde se toparon con un callejón sin salida.

Aunque no pudieron recuperar la mayoría de las monedas perdidas, Levin afirma que "esa investigación hizo surgir la idea de desarrollar una herramienta que otras personas pudieran usar". Su empresa, Chainalysis, que surgió de ese esfuerzo, construye herramientas para las empresas de bitcoin que desean comprender mejor a sus clientes y para las fuerzas de seguridad que buscan a criptodelincuentes. Hay otras compañías, como Block Seer y Elliptic, que ofrecen herramientas y servicios similares.

Según el cofundador y director de datos de Elliptic, Tom Robinson, la mayoría de los intercambios de Bitcoin del mundo usan su software para detectar transacciones. El programa puede comprobar si se están conectando a carteras de ransomware, mercados de la red oscura o robos. Elliptic ha ayudado a proporcionar pruebas de varios delitos, incluido uno que involucra a un hombre que compró piezas para rifles automáticos AR-15 en la dark web y un puñado de redadas de drogas.

Desde que la compañía se fundó hace cinco años, Robinson calcula que su software ha evaluado transacciones de Bitcoin por valor de un billón de euros, a pesar de que el valor de todas esas transacciones solo es de alrededor de 254.000 millones de euros. Esta diferencia se debe a que algunas transacciones se analizan varias veces. Elliptic recomienda que sus clientes vuelvan a revisar las transacciones anteriores porque la información sobre cuentas dudosas se actualiza constantemente. "Hay que seguir revisando", recomienda Robinson.

Robinson no quiere dar nombres de sus clientes, pero una búsqueda rápida en USAspending.gov revela que incluyen organizaciones estadounidenses como la Administración de Control de Drogas de los EE. UU., el Servicio de Rentas Internas, el FBI y el Departamento de Inmigración y Aduanas. Chainalysis también trabaja con otras organizaciones, como entidades reguladoras financieras como la Comisión de Bolsa y Valores de Estados Unidos. La empresa afirma que Europol y más de la mitad de las fuerzas policiales en Europa también están utilizando su software.

El interés del Tesoro de EE. UU. en blockchain refleja el hecho de que el criptocrimen no se limita al robo de monedas y a los mercados negros. También se utiliza para cometer fraudes y evadir impuestos. "Este va a ser un año fiscal interesante", señala Jeffrey Robinson y añade: "Es la primera vez que Estados Unidos toma medidas enérgicas contra los intercambios de Bitcoin a efectos fiscales".

Foto: En 2013, Sarah Meiklejohn y sus colegas desarrollaron la mayoría de las herramientas que actualmente forman la base del análisis de las criptomonedas. Crédito: Andrew Testa.

Rastrear lo irrastreable

Gran parte del trabajo de estas compañías se basa en las técnicas introducidas en 2013 por la investigadora Sarah Meiklejohn, que entonces trabajaba en la Universidad de California en San Diego (EE. UU.), y sus colegas. La idea básica es simple. Al examinar de cerca la actividad de blockchain, es posible detectar cuentas que parecen pertenecer a la misma cartera de Bitcoin y, por lo tanto, están controladas por la misma entidad. El proceso se conoce como análisis de grupos, o agrupación. Por ejemplo, las direcciones múltiples que inician la misma transacción pueden indicar a una persona u organización que acumula fondos más pequeños en un grupo más grande. Otro signo revelador es el cambio de una transacción de Bitcoin que se enruta de nuevo a una cuenta diferente de aquella en la que comenzaron los fondos. Con el tiempo, el caos se resuelve en patrones regulares.

Una vez que se han vinculado varias cuentas al mismo propietario, se puede intentar averiguar su identidad. Esto es posible porque la información del usuario tiende a filtrarse. Los intercambios regulados de criptomonedas, generalmente aquellos en EE. UU. o Europa, deben seguir las reglas de identificación de clientes y las que impiden el blanqueo de dinero, que requieren que las personas entreguen la identificación antes de usar sus servicios. Algunos usuarios pueden ser tan descuidados que publican sus direcciones de Bitcoin (en teoría, privadas) en foros online. "La gente olvida que la cadena de bloques es solo la mitad de la ecuación", dice Knottenbelt.

Chainalysis y Elliptic utilizan el aprendizaje automático para ayudar a agrupar direcciones. Dentro de poco, es posible que dispongamos de una inteligencia artificial (IA) que patrulle cadenas de bloques en tiempo real.

La visualización de datos de la pared del laboratorio va justo en ese camino. El enredo azul y amarillo que llamó la atención de Knottenbelt era una telaraña de criptomonedas, una secuencia de transacciones diseñada deliberadamente para hacer más difícil rastrear monedas individuales. Es como meter dinero en un tarro, agitarlo y luego volver a sacarlo: la cantidad no cambia, pero es difícil saber qué moneda fue cuál. El efecto es muy similar al de mover dinero a través de un banco de las Islas Caimán, donde existen estrictas leyes de secreto bancario.

Ir un paso por delante

Pero estas telarañas no siempre son un signo de actividad criminal. "Algunas personas simplemente lo hacen por razones de privacidad", explica Knottenbelt. Y, en cualquier caso, los criptodelicuentes tienen mejores estrategias para ocultar sus huellas. A medida que los límites de la privacidad de Bitcoin se vuelven más evidentes, las personas empiezan a utilizar nuevas criptomonedas, como Zcash y Monero, que no revelan casi nada sobre las transacciones registradas en sus cadenas de bloques (ver Ventajas y desventajas de las 12 criptomonedas más importantes).

Zcash usa una llamada prueba de cero conocimiento (o protocolo de conocimiento nulo) para verificar las transacciones. Es una forma matemática de confirmar que una transacción sin revelar ningún dato sobre los actores involucrados ni las cantidades transferidas. Zcash también permite devolver monedas y obtener otras nuevas, el equivalente a cambiar billetes marcados por billetes blanqueados. Monero, por otro lado, es una gran telaraña. Cuando desee transferir monedas, su dirección se mezclará con otras tantas para que nadie pueda decir cuál de ellas estaba gastando el dinero.

No cabe duda que Zcash y Monero llevan la privacidad al siguiente nivel. Pero eso no significa que sean totalmente opacas. Meiklejohn señala que el comportamiento de un usuario descuidado (como el que publica su dirección en un foro) deja un rastro claro, al igual que con Bitcoin.

Además, Monero brinda a los usuarios la opción de realizar transacciones sin mezclar monedas. Esto elimina la privacidad de esa transacción y ofrece una forma para que los investigadores desenmarañen, a través de un proceso de eliminación, cualquier maraña que incluya esas monedas. El investigador de la Universidad de Princeton (EE. UU.) Malte Möser y sus colegas estiman que el 62 % de las entradas a las transacciones de Monero son vulnerables a este análisis. Cuando los usuarios de Zcash y Monero comienzan a revelar pistas, Meiklejohn y Möser están listos para rastrearles.

Quizás el mayor problema para la aplicación de la ley es la gran cantidad de intercambios no regulados, en los que los delincuentes pueden borrar las huellas de su robo mediante el blanqueo de la criptomoneda robada en otras formas de riqueza. Muchos intercambios desafían las leyes abiertamente: BTC-e y el servicio de conversión Shapeshift, por ejemplo, se venden con la promesa de no solicitar ninguna identificación a sus usuarios. El fundador de Shapeshift, Erik Voorhees, es especialmente franco sobre las implicaciones políticas de la regulación.

El investigador de seguridad y criptomonedas de la Universidad de Cambridge (Reino Unido) Ross Anderson explica que estas transacciones tienen éxito, en parte, porque las leyes son ineficaces. "El problema con las políticas contra el blanqueo de dinero, en general, es que nadie quiere que se cumplan", señala Anderson, y explica: "Si usted es un banco local, no querría saber que Vito Corleone es su cliente, por lo que el banco no aceptaría una ley que dijera que quien sea que preste servicio a la mafia irá a la cárcel". Si es así como funciona el mundo, ¿por qué los intercambios de criptomonedas deberían ser diferentes?

Los bancos y las compañías financieras están experimentando con criptomonedas para crear sistemas de pago más fluidos. Pero la tecnología también está apoyando una nueva generación de delitos. Las cadenas de bloques ofrecen nuevas formas de robar, chantajear, cometer fraudes y violar las sanciones internacionales.

El cinismo de Anderson sobre la voluntad de actuar de las autoridades fue lo que le llevó a formular un plan para acabar con el sistema del criptocrimen. Está creando lo que él llama una taintchain (cadena de corrupción): una lista pública de bitcoins con vínculos claros con actividades delictivas. El experto detalla: "Lo que voy a hacer es publicar una lista de todos los bitcoins robados y el software necesario para generarlo para que todos puedan verificarlo por sí mismos". Las casas de cambio tendrían que pensárselo dos veces antes de manejar las monedas robadas.

Pero aunque la regulación fuera más estricta, no está claro si marcaría la diferencia. Knottenbelt afirma: "No creo que la prohibición ayude a nadie", y argumenta que operar por debajo de la tecnología solo hace que las transacciones estén ocultas en lugar de transmitirse abiertamente en internet. Esto dificultaría, aún más, el trabajo de los investigadores, como Meiklejohn, para analizar los flujos de dinero y encontrar a los ladrones.

Sorprendentemente, la propia Meiklejohn no se preocupa demasiado por la regulación, o la falta de ella. "Una vez que el problema se centra en los intercambios ilícitos que operan fuera de las jurisdicciones típicas ya tenemos media batalla ganada", dice la investigadora. Piense en BTC-e, una casa de cambio en Rusia que todos saben que ha manejado mucho dinero criminal. Muchos operadores de ransomware parecían estar usando BTC-e de forma casi exclusiva. También fue donde los fondos perdidos de Mt. Gox fueron vistos por última vez antes de que el rastro desapareciera.

Vídeo del Impreial Collegue de Londres.

Pero en julio de 2017 la casa se cerró. Las autoridades estadounidenses detuvieron al personal y confiscaron los ordenadores en uno de los centros de datos de la central y su supuesto operador, Alexander Vinnik, fue arrestado. "Está claro que no iban a responder a las citaciones. Por otro lado, esto es algo con lo que la ley sabe muy bien cómo lidiar", explica Meiklejohn.

Para la experta, su trabajo como es como si destilara criptocrímenes y los convirtiera en un tipo de delito tipificado por la ley. Con pruebas de Elliptic y otras organizaciones, un buen sistema de vigilancia a la antigua hará lo que mejor sabe hacer.

El mayor ciberataque de la historia

De momento, los ciberdelincuentes aún llevan un paso de ventaja. Aunque los investigadores ya pueden ver los robos de criptomonedas en las redes de las cadenas de bloques en tiempo real, no pueden conectarlos al mundo real con la rapidez suficiente como para detener incluso las marañas más monumentales.

El mayor ciberataque en la historia ocurrió este año a las 3 a.m., hora de Japón, en enero. Alguien (probablemente varias personas) robó el equivalente de más de medio billón de euros de la criptomoneda NEM de la casa de cambio de criptomonedas con sede en Tokio (Japón), Coincheck. Las alarmas no saltaron hasta la hora del almuerzo, así que los culpables tuvieron una ventaja de ocho horas (ver Los efectos del robo masivo de Coincheck para el futuro de 'blockchain').

Cuando la noticia por fin llegó a oídos del vicepresidente de la Fundación NEM, Jeff McDonald, en Tulsa, Oklahoma (EE. UU), se dirigió directamente a la cadena. Los fondos habían sido tomados de una cartera de software conectada a internet, una billetera de almacenamiento insegura que Coincheck dice que solo estaba usando debido a un error en otro lugar de su sistema. "Es básicamente como dejarse la tarjeta en el cajero automático con el número de PIN escrito en ella", señala la directora de comunicaciones de la Fundación NEM, Alexandra Tinsman. Todas las 523 millones de criptomonedas robadas se canalizaron primero a través de una sola cuenta antes de transferirse a otras cuentas.

Para evitar que los ladrones cambiaran su botín a una moneda de curso legal, el equipo de NEM se apresuró a marcar las monedas robadas y poner los intercambios en alerta. El día después del ataque, el equipo de NEM identificó y publicó las direcciones de 11 cuentas donde los fondos habían terminado. Cada uno estaba etiquetado con una etiqueta que decía "coincheck_stolen_funds_do_not_accept_trades:owner_of_this_account_is_hacker" (estos fondos han sido robados a Coincheck, no acepte intercambios: el dueño de esta cuenta es un hacker). Pero como no sabían quién era el dueño de las cuentas, el equipo de NEM no pudo hacer mucho más que intentar bloquear las salidas.

Se produjo un juego de espera. Incapaces de sacar las monedas robadas de la red de NEM, los ladrones las movieron alrededor de ella. Todos estos movimientos fueron visibles en la cadena de bloques pública. El equipo de NEM rastreó las monedas hasta Canadá y luego vio como algunas de ellas regresaron a Japón. Pero a pesar de que NEM nunca quitó la vista de las monedas marcadas, los ladrones pudieron escapar. Al final, pudieron llegar a un intercambio no regulado y por lo menos pudieron retirar la mitad de las monedas robadas. En marzo, el equipo de NEM anunció que renunciaba a la persecución.

Herido por el robo masivo, Coincheck anunció que ya no haría transacciones de monedas anónimas como Zcash, Monero o Dash. Es una de las primeras casas de intercambio en cortar con esas monedas.

El movimiento de Coincheck es parte de un esfuerzo mayor para llevar la ley y el orden a esta nueva frontera del dinero. El Gobierno de EE. UU. está jugando con la idea de crear una lista negra de direcciones de criptomonedas asociadas con grupos delictivos, como terroristas, traficantes de drogas y grupos que eliminan sanciones. Una posibilidad es que sería ilegal tratar con direcciones incluidas en la lista negra.

Por el momento, los ladrones de NEM han escapado. Pero la futura tecnología podría atraparlos. A medida que las técnicas y las herramientas forenses mejoren, las evidencias que anteriormente se pasaban por alto se revelarán como rastros de ADN en una escena del crimen de hace un año. Cada vez que las autoridades cierran un Silk Road o BTC-e, se envía una señal, Jeffrey Robinson concluye: "Atraparán a todos los demás, uno a uno".